2022年4月1日。macOS Monterey 12.3.1(21E258)がリリースされました。詳しくは次の記事を参照ください。

【更新】2018年12月25日。公式サイトに日本語の情報が記載されていたため差し替えを実施しました。

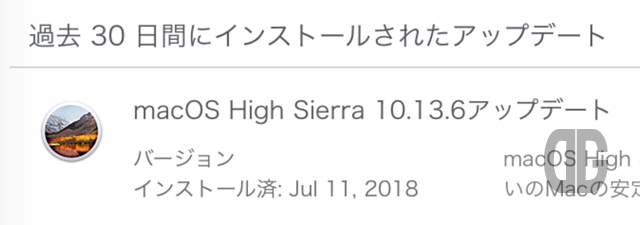

2018年7月10日。macOS High SIerraの最新アップデート macOS High Sierra 10.13.6 がリリースされました。

macOS High Sierra 10.13.6 更新すべき?待つべき?

早速、10.13.6のインストールを行ったんですが、 2回めの再起動からのログイン後、キーボードからの日本語入力を含む入力全般をほとんど受け付けない状態になりました。

雰囲気的には裏で何かガリガリ更新している感じでレインボーマークが出たり、だったんですが、数分待ってたら落ち着いたのでホッとしました。

ということで、macOS High SIerra(10.13以降)の人は更新しても大丈夫。ってか更新してください。

そうじゃない人も対応機種な人はそろそろ更新することを考えましょう。

更新に際して注意すること

可能であれば使用しているApple以外のアプリが最新版に対応しているか確認しましょう。

確認方法?App Storeでアプリの情報を見る、公式サイトを確認する、ググッてみる、です。

そして、必ずバックアップしましょう。本当はTime Machineによるパックアップが一番簡単かつ確実です。

ただ、TIme Machineによるバックアップは外付けUSBディスクまたはTime Capsuleなどのネットワークストレージ(NAS)が必要です。

なので、機器が用意できない、、、という場合には、ピクチャ、ムービー、ミュージック、ダウンロードなどのファイルを手動でiCloudやGoogleドライブなどにコピーしてから更新してくださいね。

macOS High Sierra 10.13.6 更新内容

公式サイト macOS High Sierra 10.13.6 アップデートについて には次のように記載されています。

macOS High Sierra 10.13.6 アップデートについて

macOS High Sierra をお使いのすべての方に、このアップデートをお勧めします。

macOS High Sierra 10.13.6 アップデートでは、iTunes が AirPlay 2 を使ったマルチルームオーディオに対応したほか、Mac の安定性とセキュリティが改善されました。すべての方にこのアップデートをお勧めします。

iTunes 12.8 の AirPlay 2 対応:

- 家中のホームオーディオシステムおよび AirPlay 2 対応スピーカーを操作できます。

- 家にある複数の AirPlay 2 対応スピーカーと同期して音楽を同時に再生できます。

その他の改善点・修正点:

- 写真 App で一部のカメラの AVCHD メディアを認識できない場合がありましたが、この問題を解決しました。

- メールユーザが Gmail から別のアカウントにメッセージを移動できない場合がありましたが、この問題を解決しました。

このアップデートのセキュリティコンテンツについては、こちらの記事を参照してください。

この macOS アップデートの入手方法については、こちらの記事を参照してください。

公開日:

macOS High Sierra 10.13.6セキュリティアップデートの内容

セキュリティの更新内容については公式サイト macOS High Sierra 10.13.6、セキュリティアップデート 2018-004 Sierra、セキュリティアップデート 2018-004 El Capitan のセキュリティコンテンツについて には次のように14件(公開時)→17件(2018年12月25日現在)の修正が記載されています。

macOS High Sierra 10.13.6、セキュリティアップデート 2018-004 Sierra、セキュリティアップデート 2018-004 El Capitan

2018 年 7 月 9 日リリース

アカウント

- 対象 OS:macOS High Sierra 10.13.5

- 影響:悪意のあるアプリケーションが、ローカルユーザの Apple ID にアクセスできる可能性がある。

- 説明:インデックス処理を改善することで、Open Directory レコードの処理におけるプライバシーに関する脆弱性に対処しました。

- CVE-2018-4470:Commonwealth School の Jacob Greenfield 氏

- 2018 年 12 月 10 日に追加

AMD

- 対象 OS:macOS High Sierra 10.13.5

- 影響:悪意のあるアプリケーションが、カーネルメモリのレイアウトを判断できる可能性がある。

- 説明:脆弱なコードを削除することで、情報漏洩の脆弱性に対処しました。

- CVE-2018-4289:Qihoo 360 Nirvan Team の shrek_wzw 氏

APFS

- 対象 OS:macOS High Sierra 10.13.5

- 影響:アプリケーションにカーネル権限を取得され、任意のコードを実行される可能性がある。

- 説明:メモリ処理を強化し、メモリ破損の脆弱性に対処しました。

- CVE-2018-4268:Trend Micro の Zero Day Initiative に協力する Mac 氏

ATS

- 対象 OS:macOS High Sierra 10.13.5

- 影響:悪意のあるアプリケーションがルート権限を取得できる場合がある。

- 説明:メモリ処理を強化し、型の取り違え (type confusion) の脆弱性に対処しました。

- CVE-2018-4285:Mohamed Ghannam 氏 (@_simo36)

Bluetooth

- 対象 OS:MacBook Pro (15-inch, 2018) および MacBook Pro (13-inch, 2018, Four Thunderbolt 3 Ports)

その他の Mac モデルについては、macOS High Sierra 10.13.5 で対処済みです。- 影響:ネットワーク上で特権的な地位を悪用した攻撃者が、Bluetooth トラフィックを傍受できる可能性がある。

- 説明:Bluetooth における入力検証に脆弱性がありました。入力検証を強化し、この脆弱性に対処しました。

- CVE-2018-5383:Lior Neumann 氏および Eli Biham 氏

- 2018 年 7 月 23 日に追加

CFNetwork

- 対象 OS:macOS High Sierra 10.13.5

- 影響:Cookie が予期せず Safari に残る可能性がある。

- 説明:チェックを強化し、Cookie 管理の脆弱性に対処しました。

- CVE-2018-4293:匿名の研究者

CoreCrypto

- 対象 OS:OS X El Capitan 10.11.6、macOS Sierra 10.12.6

- 影響:悪意のあるアプリケーションがサンドボックスを破って外部で実行される可能性がある。

- 説明:入力検証を強化し、メモリ破損の脆弱性に対処しました。

- CVE-2018-4269:Abraham Masri 氏 (@cheesecakeufo)

CUPS

- 対象 OS:OS X El Capitan 10.11.6、macOS Sierra 10.12.6、macOS High Sierra 10.13.5

- 影響:ネットワーク上で特権的な地位を悪用した攻撃者から、サービス運用妨害を受ける可能性がある。

- 説明:検証を強化し、ヌルポインタ逆参照に対処しました。

- CVE-2018-4276:Flexera の Secunia Research の Jakub Jirasek 氏

- 2018 年 9 月 25 日に追加

DesktopServices

- 対象 OS:macOS Sierra 10.12.6

- 影響:ローカルユーザが、重要なユーザ情報を閲覧できる可能性がある。

- 説明:アクセス権の問題があり、実行権限が間違って付与されていました。この問題は、アクセス権の検証を強化することで解決されました。

- CVE-2018-4178:Arjen Hendrikse 氏

IOGraphics

- 対象 OS:macOS High Sierra 10.13.5

- 影響:ローカルユーザがカーネルメモリを読み取れる場合がある。

- 説明:領域外読み込みの脆弱性があり、これを悪用されると、カーネルメモリが漏洩する可能性がありました。この問題は、入力検証を強化することで解決されました。

- CVE-2018-4283:Trend Micro の Zero Day Initiative に協力する @panicaII 氏

カーネル

- 対象 OS:OS X El Capitan 10.11.6、macOS Sierra 10.12.6、macOS High Sierra 10.13.5

- 影響:Intel® Core ベースのマイクロプロセッサを搭載したシステムに「Lazy FP state restore」という脆弱性があり、これを悪用されると、投機的実行のサイドチャネル攻撃を仕掛けられ、ローカルプロセスに別のプロセスのデータを推測される恐れがある。

- 説明:「Lazy FP state restore」では、FP ステートをコンテキストスイッチのたびに保存して復元するのではなく、FP ステートの復元を延期できます。復元が延期されたステートは攻撃を受ける可能性があり、これを悪用した投機的実行のサイドチャネル攻撃を通じて、あるプロセスがほかのプロセスのレジスタ値を推測できてしまう可能性があります。

- FP/SIMD レジスタステートのサニタイズ処理を行い、情報漏洩の脆弱性に対処しました。

- CVE-2018-3665:Amazon Germany の Julian Stecklina 氏、Cyberus Technology GmbH (cyberus-technology.de) の Thomas Prescher 氏、SYSGO AG (sysgo.com) の Zdenek Sojka 氏、Colin Percival 氏

カーネル

- 対象 OS:macOS High Sierra 10.13.5

- 影響:悪意を持って作成された NFS ネットワーク共有をマウントすると、システム権限で任意のコードを実行される可能性がある。

- 説明:メモリ処理を強化し、複数のメモリ破損の脆弱性に対処しました。

- CVE-2018-4259:Semmle および LGTM.com の Kevin Backhouse 氏

- CVE-2018-4286:Semmle および LGTM.com の Kevin Backhouse 氏

- CVE-2018-4287:Semmle および LGTM.com の Kevin Backhouse 氏

- CVE-2018-4288:Semmle および LGTM.com の Kevin Backhouse 氏

- CVE-2018-4291:Semmle および LGTM.com の Kevin Backhouse 氏

- 2018 年 10 月 30日に追加

libxpc

- 対象 OS:OS X El Capitan 10.11.6、macOS Sierra 10.12.6、macOS High Sierra 10.13.5

- 影響:アプリケーションに、昇格した権限を取得される可能性がある。

- 説明:メモリ処理を強化し、メモリ破損の脆弱性に対処しました。

- CVE-2018-4280:Brandon Azad 氏

libxpc

- 対象 OS:macOS High Sierra 10.13.5

- 影響:悪意のあるアプリケーションが、制限されたメモリを読み取れる可能性がある。

- 説明:入力検証を強化することで、領域外読み込みに対処しました。

- CVE-2018-4248:Brandon Azad 氏

LinkPresentation

- 対象 OS:macOS High Sierra 10.13.5

- 影響:悪意のある Web サイトにアクセスすると、アドレスバーを偽装される可能性がある。

- 説明:URL の処理に、偽装の脆弱性がありました。入力検証を強化し、この脆弱性に対処しました。

- CVE-2018-4277:Tencent の Xuanwu Lab (tencent.com) の xisigr 氏

Perl

- 対象 OS:macOS High Sierra 10.13.5

- 影響:Perl に複数のバッファオーバーフローの脆弱性がある。

- 説明:メモリ処理を強化し、Perl の複数の脆弱性に対処しました。

- CVE-2018-6797:Brian Carpenter 氏

- CVE-2018-6913:GwanYeong Kim 氏

- 2018 年 10 月 30日に追加

ルビー

- 対象 OS:macOS High Sierra 10.13.5

- 影響:リモートの攻撃者により、アプリケーションを突然終了されたり、任意のコードを実行されたりする可能性がある。

- 説明:Ruby の複数の脆弱性に今回のアップデートで対処しました。

- CVE-2017-0898

- CVE-2017-10784

- CVE-2017-14033

- CVE-2017-14064

- CVE-2017-17405

- CVE-2017-17742

- CVE-2018-6914

- CVE-2018-8777

- CVE-2018-8778

- CVE-2018-8779

- CVE-2018-8780

- 2018 年 10 月 30日に追加

ご協力いただいたその他の方々App Store

- Fleetsmith の Jesse Endahl 氏および Stevie Hryciw 氏、Dropbox の Max Bélanger 氏のご協力に感謝いたします。

- 2018 年 8 月 8 日に追加

ヘルプビューア

- 4 つの影響緩和策について、SecuRing の Wojciech Reguła 氏 (@_r3ggi) のご協力に感謝いたします。

カーネル

- Trend Micro の Zero Day Initiative に携わる、Trend Micro の juwei lin 氏 (@panicaII) のご協力に感謝いたします。

セキュリティ

- アイオワ州立大学の Brad Dahlsten 氏のご協力に感謝いたします。

Apple 製以外の製品に関する情報や、Apple が管理または検証していない個々の Web サイトは、推奨や承認なしで提供されています。Apple は他社の Web サイトや製品の選定、性能、使用については一切責任を負いません。Apple は他社の Web サイトの正確性や信頼性については一切明言いたしません。インターネットの使用にはリスクがつきものです。詳しくは各社にお問い合わせください。その他の会社名や製品名は、それぞれの所有者の商標である場合があります。

公開日:

masOS High Sierra 10.13.6 更新手順

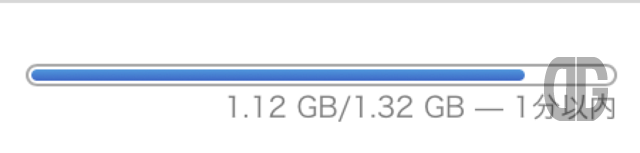

macOSの更新は難しくありませんが、1GBを超えるサイズの更新となるので、

- 最低1時間以上確保できる時間

- 通信料を気にせず使えるネットワーク環境

で更新をするようにしてください。

1.App Storeをクリックし起動します。

2.アップデートをクリックします。

3.下記のように「ソフトウェア・アップデート」が表示されるので「アップデート」をクリックします。

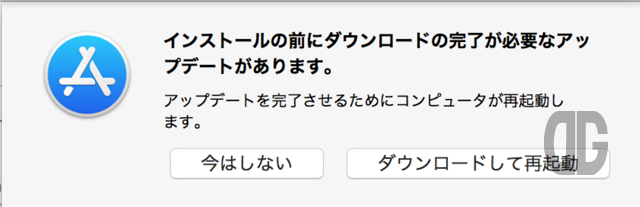

4.時間的に余裕があるときに実施するはずなので「ダウンロードして再起動」をクリックします。

5.ダウンロードが開始されます。私のMacbook、macOS High Sierra 10.13.5の環境では1.32GBの容量のダウンロードが実施されました。

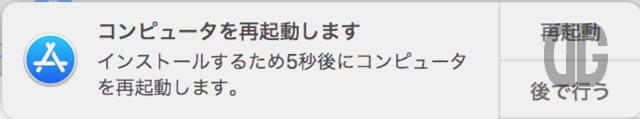

6.ダウンロードが完了すると再起動するか確認のダイアログが表示されます。明示的に「後で行う」をクリックしない限り自動的に再起動が実施されるので注意してください。

7.再起動を数回繰り返しながらアップデートのインストールが実施されます。30分程度かかると考えておいてください。

8.更新が完了するとログイン画面が表示されるのでログインします。

9.メニューバーのリンゴマークをクリックし、このMacについてをクリックし、表示されたウインドウがバージョン10.13.6と表示されていれば完了です。

App Storeのアップデートにもインストール済み。と表示されています。